[滑稽]

简单提供个思路在遇到dat加密或者so加密时,一键dump便会失去作用,而根据个人习惯大概分为模块dump、脚本dump和手动dump。一般前两种dump方式,可以解决大部分安全防护问题。毕竟他们的安全防护也是一键防护,一键对一键,自然可以。

但在一些比较有钱且安全意识高的工作室游戏下,会出现一些定制类的安全防护,这个时候便要增加一定手动修复技巧。在通过脚本修复后还需要后面进行二次修复

附上两个脚本地址,因为习惯使用PC端所以是PC的frida脚本

dumpso:https://github.com/lasting-yang/frida_dump

dumpdat:GitHub – 350030173/global-metadata_dump

本次教程不涉及脚本使用,要写太长了。当然链接里作者有写怎么用。主要也是我本来就没想写这篇教程,是在修复完后想做一下总结,所以一些截图比较少,且本次修复也只在次要技术,主要是一个有趣的dll混淆问题。

借助脚本dump出dat和so文件,流程大概如下把d还原出来的so文件继续拉入dump软件dump,发现再次dump失败。

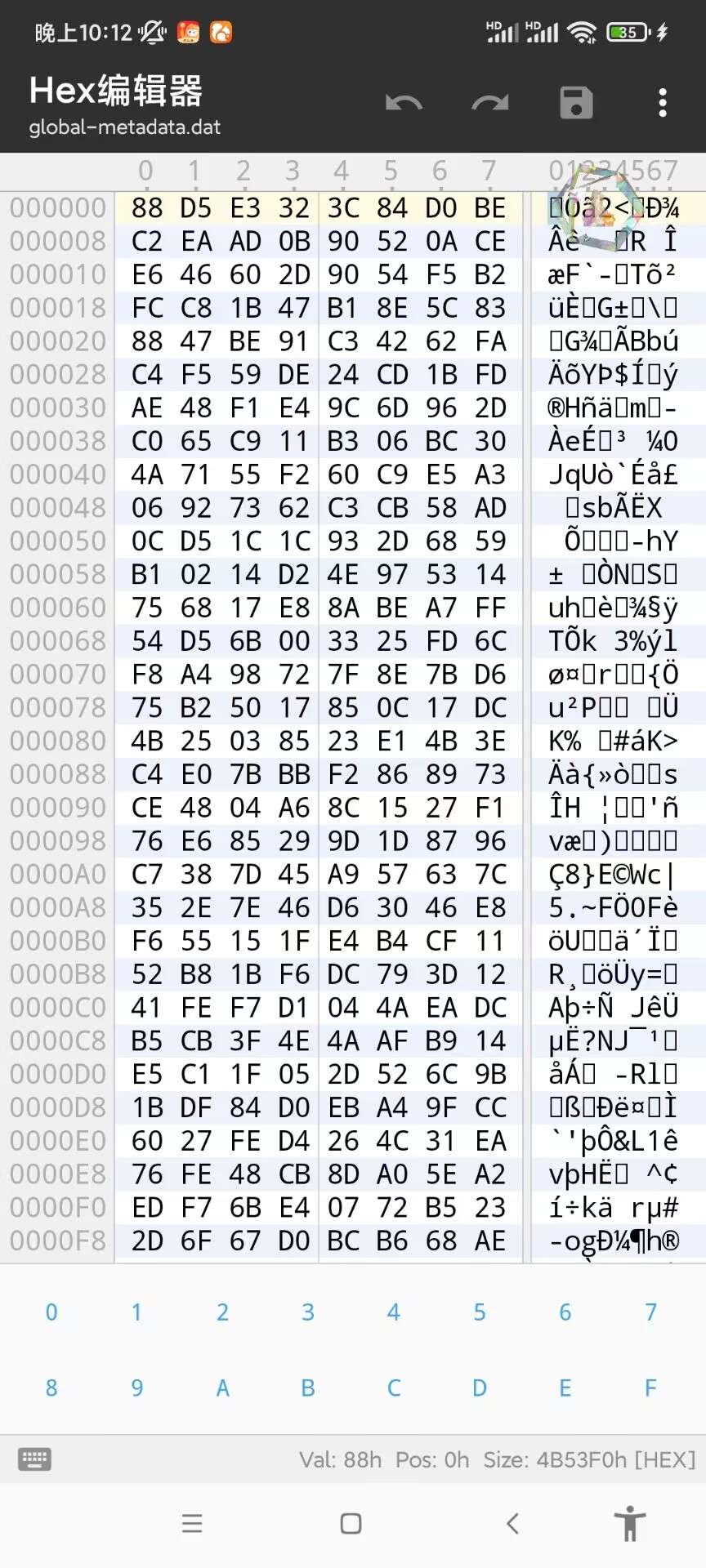

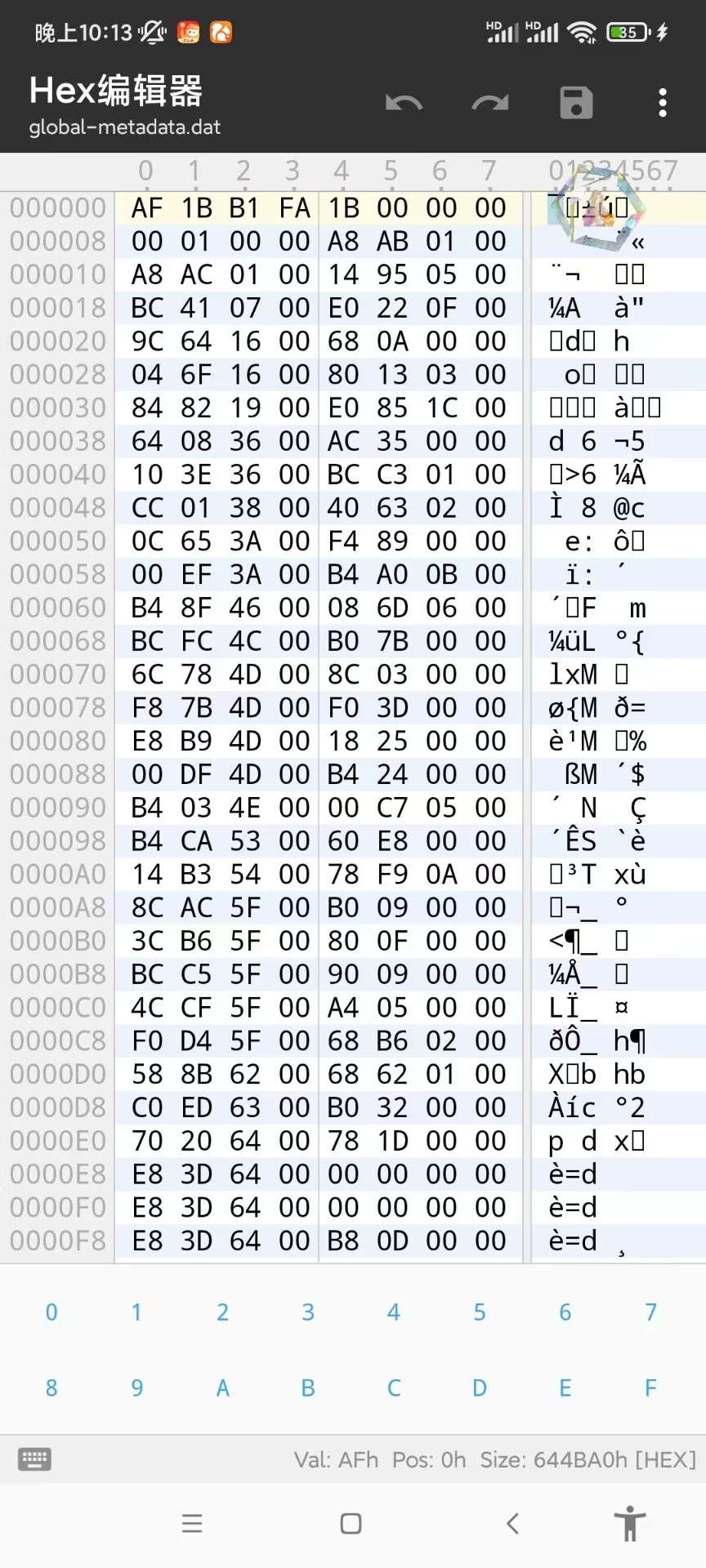

在对比so和dat文件后,发现是dat文件没被修复,在这里我用手机对比了一个正常的dat文件图1为原加密的dat,图二为正常的dat,区别于前十六位,正常来说都是统一的。那么只需将前几位十六进制复制粘贴过去即可修复完成。

将到修复简单的就是前几位修复,或者so的sofixer修复。也有一些对比结构体然后进行修复,说的很多。

但其实本质都是那几类,主要是希望各位后面的逆向路程应该往脱离一键工具的方向去发展,不说完全脱离,总要了解一些基本的dump原理,而不是几个文件按一按,行就操作不行就算了

继续dump·dump成功

后面就是正常的流程

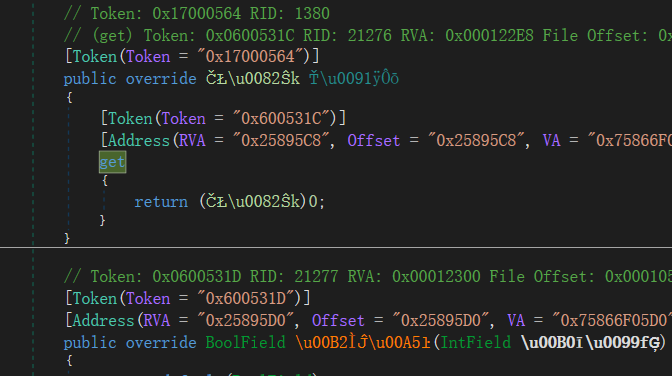

有趣的事情发生了,dll代码的混淆加密,到了这里是不是要束手无策 但是请不要担心,可以通过字段挂钩修改以及脚本定位字段即可。

虽然短[滑稽]但是也是花了我一个半小时的修复和定位,实习党的时间多珍贵你知道吗[怒]

所以请问我提前退租,房东不退我押金怎么办,没有押金我下个月怎么活[不高兴]

用户38599038 12个月前0

还会更新吗用户42327002 12个月前1

解压密码是多少啊用户67068886 12个月前4

nb确实nb就是哥可以换一个网盘嘛网速限制😂太恶心了kk牛波一1年前7

必须支持,太给力了帕格劳劳1年前0

真不错!点赞点赞!一位 WordPress 评论者1年前0

您好,这是一条评论。若需要审核、编辑或删除评论,请访问仪表盘的评论界面。评论者头像来自 Gravatar。